Безопасность системы контроля - Control system security

Кибербезопасность системы промышленного контроля (ICS) предотвращение (преднамеренного или непреднамеренного) вмешательства в правильную работу Индустриальная автоматизация и Системы управления. Эти системы контроля управляют основными услугами, включая электричество, добычу нефти, воду, транспорт, производство и связь. Они полагаются на компьютеры, сети, операционные системы, приложения и программируемые контроллеры, каждый из которых может содержать уязвимости безопасности. Открытие в 2010 г. Червь Stuxnet продемонстрировали уязвимость этих систем к киберинцидентам.[1] Соединенные Штаты и другие правительства прошли правила кибербезопасности требующие усиленной защиты систем управления, работающих с критической инфраструктурой.

Безопасность системы управления известна под несколькими другими названиями, такими как SCADA безопасность, Безопасность PCN, Промышленное сетевая безопасность, Система производственного контроля (ICS) Кибербезопасность, Операционные технологии (OT) Безопасность и Система управления кибербезопасностью.

Риски

Небезопасность или уязвимость, присущая системам промышленной автоматизации и управления (IACS), может привести к серьезным последствиям в таких категориях, как безопасность, гибель людей, травмы, воздействие на окружающую среду, потери производства, повреждение оборудования, кража информации и имидж компании. Оценка, оценка и снижение этих потенциальных рисков обеспечивается посредством применения многих государственных, нормативных, отраслевых документов и глобальных стандартов, о которых говорится ниже.

Уязвимость систем управления

Системы промышленной автоматизации и управления стали гораздо более уязвимыми для инцидентов безопасности из-за следующих тенденций, которые произошли за последние 10-15 лет.

- Интенсивное использование коммерческих готовых технологий (COTS) и протоколов. Интеграция таких технологий, как MS Windows, SQL и Ethernet, означает, что системы управления процессами теперь уязвимы для тех же вирусов, червей и троянов, которые влияют на ИТ-системы.

- Интеграция предприятия (с использованием заводских, корпоративных и даже общедоступных сетей) означает, что системы управления процессами (устаревшие) теперь подвергаются нагрузкам, для которых они не были предназначены

- Спрос на удаленный доступ - доступ 24/7 для инженеров, операций или технической поддержки означает более небезопасные или несанкционированные подключения к системе управления

- Безопасность сквозь неизвестность - Использование не общедоступных протоколов или стандартов наносит ущерб безопасности системы

Киберугрозы и стратегии атак на системы автоматизации быстро меняются. К счастью, регулирование безопасности системы управления - редкость, поскольку регулирование - это медленный процесс. Соединенные Штаты, например, делают это только для атомная энергия и химическая промышленность.[2]

Государственные усилия

Правительство США Группа готовности к компьютерным чрезвычайным ситуациям (US-CERT) первоначально учредил программа безопасности систем управления (CSSP) теперь это Национальный центр интеграции кибербезопасности и коммуникаций (NCCIC) Industrial Control Systems, который предоставил большой набор бесплатных стандартных документов Национального института стандартов и технологий (NIST), касающихся безопасности систем управления.[3]

Стандарты кибербезопасности систем промышленной автоматизации и управления (IACS)

ANSI / ISA-99

ANSI / ISA-99 - это серия стандартов, технических отчетов и связанной с ними информации, которые определяют процедуры для внедрения защищенных электроникой систем промышленной автоматизации и управления (IACS). Это руководство применимо к конечным пользователям (т. Е. Владельцам активов), системным интеграторам, специалистам по безопасности и производителям систем управления, ответственным за производство, проектирование, внедрение или управление системами промышленной автоматизации и контроля.

Первоначально эти документы назывались ANSI / ISA-99 или же ISA99 стандарты, поскольку они были созданы Международное общество автоматизации (ISA) 99, аккредитованный и опубликованный как Американский национальный институт стандартов (ANSI) документы. В 2010 году они были переименованы в ANSI / ISA-62443 серии. Это изменение было предназначено для согласования нумерации документов ISA и ANSI с соответствующими Международная электротехническая комиссия (МЭК) стандарты.

Все рабочие продукты ISA теперь нумеруются с использованием соглашения «ISA-62443-x-y», а предыдущая номенклатура ISA99 поддерживается только для целей непрерывности.

ISA99 остается названием Комитета по безопасности промышленных систем автоматизации и управления ISA. С 2002 года комитет разрабатывает серию стандартов и технических отчетов, состоящих из нескольких частей, по теме безопасности IACS. Эти рабочие продукты затем отправляются на утверждение ISA и затем публикуются в соответствии с ANSI. Они также передаются в МЭК для рассмотрения в качестве стандартов и спецификаций серии МЭК 62443 после процесса разработки стандартов МЭК.

IEC 62443

IEC 62443 - это международная серия стандартов «Промышленные сети связи - ИТ-безопасность сетей и систем». Стандарт разделен на несколько разделов и описывает как технические, так и связанные с процессорами аспекты промышленной кибербезопасности. Он делит отрасль на разные роли: оператор, интеграторы (поставщики услуг для интеграции и обслуживания) и производители. Каждая из различных ролей придерживается подхода, основанного на оценке рисков, для предотвращения и управления рисками безопасности в своей деятельности.[4]

Эти стандарты используются практиками в нескольких отраслях для разработки и оценки систем автоматизации на предмет устойчивости кибербезопасности. Некоторые стандарты используются в программах сертификации кибербезопасности персонала, инженерных процессов, продуктов и систем (также называемых программами оценки соответствия). Сертификаты выдаются аккредитованными органами по сертификации (CB), которые действуют в соответствии с ISO / IEC 17065 и ISO / IEC 17025. Органы по сертификации аккредитованы для проведения аудита, оценки и тестирования органом по аккредитации (AB). Часто в каждой стране есть один национальный AB. Эти AB действуют в соответствии с требованиями ISO / IEC 17011, стандарта, который содержит требования к компетентности, последовательности и беспристрастности органов по аккредитации при аккредитации органов по оценке соответствия. Органы по аккредитации обычно являются членами Международного форума по аккредитации (IAF) для работы в области систем менеджмента, продуктов, услуг и аккредитации персонала или Международного сотрудничества по аккредитации лабораторий (ILAC) для аккредитации лабораторий. Соглашение о многостороннем признании (MLA) между AB обеспечит глобальное признание аккредитованных CB.

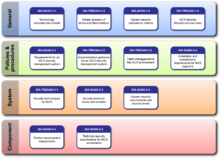

Все стандарты и технические отчеты IEC 62443 разделены на четыре общие категории, называемые Общий, Политики и процедуры, Система и Компонент.[5]

- Первая (верхняя) категория включает общую или основную информацию, такую как концепции, модели и терминологию. Также включены рабочие продукты, которые описывают показатели безопасности и жизненные циклы безопасности для IACS.

- Вторая категория рабочих продуктов нацелена на Владельца активов. В них рассматриваются различные аспекты создания и поддержания эффективной программы безопасности IACS.

- Третья категория включает рабочие продукты, которые описывают руководство по проектированию системы и требования для безопасной интеграции систем управления. Ядром этого является расчетная модель зоны и канала.

- Четвертая категория включает рабочие продукты, которые описывают разработку конкретного продукта и технические требования к продуктам системы управления. Это в первую очередь предназначено для поставщиков управляющих продуктов, но может использоваться интегратором и владельцами активов для оказания помощи в приобретении безопасных продуктов.

Сертификаты безопасности системы управления

Сертификаты безопасности систем управления были учреждены несколькими глобальными органами по сертификации. Большинство схем основано на IEC 62443 и описать методы тестирования, политику надзорного аудита, политику публичной документации и другие специфические аспекты своей программы.

Сертификаты IEC 62443

Программы сертификации кибербезопасности по стандартам IEC 62443 предлагаются во всем мире несколькими признанными CB, включая exida, CertX, SGS-TÜV Saar, TÜV Nord, TÜV Rheinland, TÜV SÜD и UL. Глобальная аккредитация и признание Была создана глобальная инфраструктура для обеспечения последовательной оценки в соответствии с этими стандартами. Беспристрастные сторонние организации, называемые органами по сертификации (CB), аккредитованы для работы в соответствии с ISO / IEC 17065 и ISO / IEC 17025. Органы по сертификации аккредитованы для проведения аудита, оценки и тестирования Органом по аккредитации (AB). Часто в каждой стране есть один национальный AB. Эти AB действуют в соответствии с требованиями ISO / IEC 17011, стандарта, который содержит требования к компетентности, последовательности и беспристрастности органов по аккредитации при аккредитации органов по оценке соответствия. Органы по аккредитации являются членами Международного форума по аккредитации (IAF) для работы в области систем менеджмента, продуктов, услуг и аккредитации персонала или Международного сотрудничества по аккредитации лабораторий (ILAC) для аккредитации лабораторий. Соглашение о многостороннем признании (MLA) между AB обеспечит глобальное признание аккредитованных CB.

Схема IEC CB

Схема IEC CB - это многостороннее соглашение, которое облегчает доступ на рынок производителей электротехнической и электронной продукции.

Схема CB возникла из CEE (бывшая Европейская «Комиссия по проверке соответствия электрического оборудования») и была интегрирована в IEC в 1985 году. В настоящее время в IECEE входят 54 органа-члена, 88 NCB (национальные органы по сертификации), и 534 испытательных лаборатории CB (CBTL). В области сертификации продукции эта процедура используется для упрощения процедуры утверждения производителей продукции, испытанной и сертифицированной в соответствии с гармонизированными стандартами.

Продукт, который был протестирован CBTL (сертифицированной испытательной лабораторией) в соответствии с гармонизированным стандартом, таким как IEC 62443, может использовать отчет CB в качестве основы для последующей национальной сертификации и утверждения, например GS, PSE, CCC, NOM, ГОСТ / Р, БСМИ.

Институт соответствия требованиям безопасности ISA (ISCI) ISASecure

Международный институт соответствия требованиям безопасности (ISCI) создал первую схему оценки соответствия (широко известную как схема сертификации) для стандартов ANSI / ISA 62443. Эта программа сертифицирует коммерческие готовые системы автоматизации (COTS), системы управления и устройства IOT, обеспечивая безопасность цепочки поставок систем управления. Процессы разработки ISCI включают в себя политики обслуживания, чтобы гарантировать, что сертификаты ISASecure остаются в соответствии со стандартами IEC 62443 по мере их развития. В то время как стандарты ANSI / ISA 62443 предназначены для горизонтального удовлетворения требований технической кибербезопасности в различных отраслях, в рабочие группы ISASecure вошли профильные эксперты из традиционных перерабатывающих отраслей, поставщиков систем управления зданиями и владельцев активов.

Под брендом ISASecure доступны две сертификации продуктов COTS: CSA (Component Security Assurance), сертифицирующий продукты автоматизации в соответствии со стандартами кибербезопасности IEC 62443-4-1 / IEC 62443-4-2, и SSA (System Security Assurance), сертифицирующая системы по IEC 62443-3-3 стандартный. Третья сертификация, SDLA (Secure Development Lifecycle Assurance), доступна от ISCI, которая сертифицирует организации, занимающиеся разработкой систем автоматизации, на соответствие стандарту кибербезопасности IEC 62443-4-1.

Схема оценки соответствия ISASecure 62443 - это программа ISO 17065, лаборатории которой (органы по сертификации или CB) независимо аккредитованы ANSI / ANAB, JAB и другими глобальными органами по аккредитации ISO 17011 (AB). Сертификационные лаборатории также должны соответствовать требованиям аккредитации лабораторий ISO 17025, чтобы гарантировать последовательное применение сертификационных требований и признанных инструментов. Посредством соглашений о взаимном признании (MRA) с IAF, ILAC и другими аккредитация лабораторий ISASecure органами по аккредитации ISA 17011 гарантирует, что сертификаты, выданные любой из лабораторий ISASecure, будут признаны во всем мире.

Схема ISASecure включает в себя процесс распознавания инструментов тестирования, чтобы гарантировать, что инструменты соответствуют функциональным требованиям, необходимым и достаточным для выполнения всех требуемых тестов продукта, и что результаты тестирования будут согласованы среди признанных инструментов.

Процессы разработки ISCI включают в себя политики обслуживания, чтобы гарантировать, что сертификаты ISASecure остаются в соответствии со стандартами IEC 62443 по мере их развития. В то время как стандарты IEC 62443 предназначены для горизонтального соответствия техническим требованиям кибербезопасности для разных отраслей, рабочие группы по требованиям сертификации схемы ISASecure включают экспертов в предметной области из химической и нефтегазовой промышленности и отражают их потребности в кибербезопасности.

ISCI опубликовала исследование 2017 года, которое подтвердило применимость стандартов IEC 62443 и сертификации ISASecure к системам управления зданием (BMS). ISCI добавила поставщиков BMS в свой состав и создала рабочую группу BMS для поддержки постоянного расширения сертификатов ISASecure для BMS.

Рекомендации

- ^ Байрс, Эрик; Кузимано, Джон (февраль 2012 г.). «7 шагов к безопасности ICS». ООО «Тофино Секьюрити» и «exida Consulting». Архивировано из оригинал 23 января 2013 г.. Получено 3 марта, 2011.

- ^ Гросс, Майкл Джозеф (01.04.2011). «Объявление кибервойны». Ярмарка Тщеславия. Condé Nast. Архивировано из оригинал на 2014-07-13. Получено 2017-11-29.

- ^ «Стандарты и ссылки - NCCIC / ICS-CERT». ics-cert.us-cert.gov/. Архивировано из оригинал на 2010-10-26. Получено 2010-10-27.

- ^ «Стандарты и ссылки - IEC-62443». www.iec.ch.

- ^ Историческая информация о деятельности и планах комитета ISA99 доступна на вики-сайте комитета ([1] )

внешняя ссылка

- IEC 62443

- IECEE

- Институт соответствия требованиям безопасности ISA

- Стандарты NERC (см. CIP 002-009)[постоянная мертвая ссылка ]

- Веб-страница NIST NIST

- API 1164 Pipeline SCADA Безопасность

- Стандарты NERC по защите критической инфраструктуры (CIP)

- Руководящие документы ChemITC

- Руководство по безопасности CPNI для промышленных систем управления

- Международный аккредитационный форум