Wireshark - Wireshark

| |

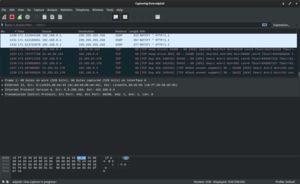

Графический интерфейс Wireshark | |

| Оригинальный автор (ы) | Джеральд Комбс[1] |

|---|---|

| Разработчики) | Команда Wireshark |

| изначальный выпуск | 1998 |

| Стабильный выпуск | 3.4.0 / 29 октября 2020 г.[2] |

| Репозиторий | |

| Написано в | C, C ++ |

| Операционная система | Кроссплатформенность |

| Тип | Анализатор пакетов |

| Лицензия | GPLv2[3] |

| Интернет сайт | www |

Wireshark это свободный и Открытый исходный код анализатор пакетов. Он используется для сеть устранение неполадок, анализ, программное обеспечение и протокол связи развитие и образование. Первоначально названный Эфирный, проект был переименован в Wireshark в мае 2006 г. из-за проблем с товарным знаком.[4]

Wireshark - это кросс-платформенный, с использованием Qt набор инструментов для виджетов в текущих выпусках для реализации своего пользовательского интерфейса и с помощью pcap захватывать пакеты; он работает на Linux, macOS, BSD, Солярис, некоторые другие Unix-подобный операционные системы и Майкрософт Виндоус. Существует также версия для терминала (без графического интерфейса) под названием TShark. Wireshark и другие распространяемые с ним программы, такие как TShark, являются бесплатно программное обеспечение, выпущенный в соответствии с условиями Стандартная общественная лицензия GNU.

Функциональность

Wireshark очень похож на tcpdump, но имеет графический внешний интерфейс, а также некоторые встроенные параметры сортировки и фильтрации.

Wireshark позволяет пользователю устанавливать контроллеры сетевого интерфейса в беспорядочные половые связи (если поддерживается контроллер сетевого интерфейса ), чтобы они могли видеть весь трафик, видимый на этом интерфейсе, включая одноадресный трафик, не отправленный на контроллер этого сетевого интерфейса. MAC-адрес. Однако при захвате анализатор пакетов в беспорядочном режиме на порте на Сетевой коммутатор, не весь трафик через коммутатор обязательно отправляется на порт, где выполняется захват, поэтому захвата в беспорядочном режиме не обязательно достаточно для просмотра всего сетевого трафика. Зеркалирование портов или различные сетевые краны распространить захват на любую точку сети. Простые пассивные ответвители чрезвычайно устойчивы к взлому[нужна цитата ].

В GNU / Linux, BSD и macOS с libpcap 1.0.0 или новее, Wireshark 1.4 и новее также могут контроллеры беспроводного сетевого интерфейса в режим монитора.

Если удаленная машина захватывает пакеты и отправляет захваченные пакеты на машину, на которой запущен Wireshark, используя ТЗСП протокол или протокол, используемый ОмниПик, Wireshark анализирует эти пакеты, чтобы анализировать пакеты, захваченные на удаленной машине, в момент их захвата.

История

В конце 1990-х годов Джеральд Комбс, выпускник факультета компьютерных наук Университет Миссури - Канзас-Сити, работал на небольшой интернет-провайдер. В то время коммерческие продукты для анализа протоколов стоили около 1500 долларов.[5] и не работал на основных платформах компании (Solaris и Linux), поэтому Джеральд начал писать Ethereal и выпустил первую версию примерно в 1998 году.[6] Эфирный товарный знак принадлежит Network Integration Services.

В мае 2006 года Комбс устроился на работу в CACE Technologies. Комбс по-прежнему обладал авторскими правами на большую часть исходного кода Ethereal (а остальная часть была повторно распространена по GNU GPL), поэтому он использовал содержимое Ethereal Subversion репозиторий как основа для репозитория Wireshark. Однако он не владел торговой маркой Ethereal, поэтому он изменил название на Wireshark.[7] В 2010 Технология Riverbed купил CACE[8] и стал основным спонсором Wireshark. Разработка Ethereal прекратилась, и совет по безопасности Ethereal рекомендовал перейти на Wireshark.[9]

Wireshark за последние годы получил несколько отраслевых наград,[10] включая eWeek,[11] InfoWorld,[12][13][14][15][16] и Журнал ПК.[17] Он также является лучшим сниффером пакетов в обзоре средств сетевой безопасности Insecure.Org.[18] и был SourceForge Проект месяца августа 2010 года.[19]

Combs продолжает поддерживать общий код Wireshark и выпускать выпуски новых версий программного обеспечения. На веб-сайте продукта указано более 600 дополнительных авторов.

Функции

Wireshark - это программа для сбора данных, которая «понимает» структуру (инкапсуляция ) различных сетевых протоколов. Он может анализировать и отображать поля вместе с их значениями, указанными в различных сетевых протоколах. Wireshark использует pcap для захвата пакетов, поэтому он может захватывать пакеты только в тех типах сетей, которые поддерживает pcap.

- Данные могут быть захвачены «по сети» из активного сетевого соединения или считаны из файла уже захваченных пакетов.

- Данные в реальном времени можно читать из различных типов сетей, в том числе Ethernet, IEEE 802.11, PPP, и петля.

- Захваченные сетевые данные можно просматривать через GUI, или через терминал (командная строка ) версия утилиты TShark.

- Захваченные файлы можно редактировать программно или преобразовывать с помощью переключателей командной строки в программу "editcap".

- Отображение данных можно уточнить с помощью фильтра отображения.

- Плагины могут быть созданы для анализа новых протоколов.[20]

- VoIP звонки в перехваченном трафике могут быть обнаружены. Если он закодирован в совместимой кодировке, медиапоток можно даже воспроизвести.

- Сырой USB трафик может быть захвачен.[21]

- Беспроводные соединения также можно фильтровать, если они проходят через контролируемую сеть Ethernet.[требуется разъяснение ]

- Можно установить различные настройки, таймеры и фильтры, чтобы обеспечить возможность фильтрации вывода захваченного трафика.

Собственный формат файла сетевой трассировки Wireshark - это формат libpcap, поддерживаемый libpcap и WinPcap, поэтому он может обмениваться записанными сетевыми трассировками с другими приложениями, использующими тот же формат, включая tcpdump и CA NetMaster. Он также может считывать записи из других сетевых анализаторов, таких как шпионить, Сеть Общие Sniffer и Монитор сети Microsoft.

Безопасность

Для захвата необработанного сетевого трафика с интерфейса требуются повышенные привилегии на некоторых платформах. По этой причине более старые версии Ethereal / Wireshark и tethereal / TShark часто работали с суперпользователь привилегии. Учитывая огромное количество анализаторов протоколов, которые вызываются при захвате трафика, и распознавание возможности ошибки в анализаторе, может возникнуть серьезная угроза безопасности. Из-за довольно большого количества уязвимостей в прошлом (многие из которых допускали удаленное выполнение кода) и сомнений разработчиков в отношении лучшего будущего развития, OpenBSD удалил Ethereal из своего дерева портов до OpenBSD 3.6.[22]

Повышенные привилегии необходимы не для всех операций. Например, можно запустить tcpdump или свалка Утилита, поставляемая с Wireshark, с привилегиями суперпользователя для захвата пакетов в файл и последующего анализа пакетов путем запуска Wireshark с ограниченными привилегиями. Чтобы имитировать анализ почти в реальном времени, каждый захваченный файл может быть объединен mergecap в растущий файл, обрабатываемый Wireshark. В беспроводных сетях можно использовать Aircrack инструменты беспроводной безопасности для захвата IEEE 802.11 frames и прочитайте полученные файлы дампа с помощью Wireshark.

Начиная с Wireshark 0.99.7, Wireshark и TShark запускают dumpcap для захвата трафика. Платформам, которым требуются особые привилегии для захвата трафика, достаточно запустить dumpcap с этими привилегиями. Ни Wireshark, ни TShark не должны и не должны запускаться с особыми привилегиями.

Цветовое кодирование

Wireshark может раскрашивать пакеты на основе правил, которые соответствуют определенным полям в пакетах, чтобы помочь пользователю с первого взгляда определить типы трафика. Предоставляется набор правил по умолчанию; пользователи могут изменять существующие правила окраски пакетов, добавлять новые или удалять правила.

Захват пакетов моделирования

Wireshark также можно использовать для захвата пакетов из большинства инструментов сетевого моделирования, таких как нс, OPNET Моделист и NetSim.[23]

Смотрите также

- Capsa (программное обеспечение)

- Сравнение анализаторов пакетов

- EtherApe

- Fiddler (программное обеспечение)

- netsniff-ng

- Нгреп

- Омнипик

- Tcptrace

Примечания

- ^ "Wireshark - О нас". Фонд Wireshark. Получено 30 января, 2018.

- ^ «Выпущены Wireshark 3.4.0 и 3.2.8». Фонд Wireshark. 29 октября 2020 г.. Получено 29 октября, 2020.

- ^ «Лицензия Wireshark FAQ».

- ^ "Wireshark FAQ". Получено 31 декабря, 2011.

- ^ «Утонченный NetXRay приобретает корпоративные функции». InfoWorld. Цена указана вверху справа на странице. 17 ноября 1997 г.CS1 maint: другие (связь)

- ^ «Вопросы и ответы с основателем Wireshark и Ethereal». Интервью с Джеральдом Комбсом. protocolTesting.com. Архивировано из оригинал 7 марта 2016 г.. Получено 24 июля, 2010.

- ^ «Что случилось с изменением названия? Wireshark - вилка?». Wireshark: часто задаваемые вопросы. Получено 9 ноября, 2007.

- ^ «Riverbed продолжает расширять рынок управления производительностью сети с учетом приложений с приобретением CACE Technologies». Технология Riverbed. 21 октября 2010 г.. Получено Двадцать первое октября, 2010.

- ^ "enpa-sa-00024". Эфирный. 10 ноября 2006 г. Архивировано с оригинал 23 октября 2012 г.. Получено 8 июня, 2010.

- ^ "Награды и награды". Wireshark: О программе. Получено 20 сентября, 2010.

- ^ eWEEK Labs (28 мая 2012 г.). "Wireshark". Самые важные приложения с открытым исходным кодом за все время. eWEEK. Получено 12 августа, 2012.

- ^ Ягер, Том (10 сентября 2007 г.). «Лучшее из открытых источников в сети». InfoWorld. Получено 1 декабря, 2014.

- ^ «Награда за лучшее программное обеспечение с открытым исходным кодом: сети». InfoWorld. 5 августа 2008 г.. Получено 28 апреля, 2015.

- ^ Мобли, Хай (18 сентября 2012 г.). «Bossie Awards 2012: Лучшее программное обеспечение для сетей с открытым исходным кодом и безопасности». InfoWorld. Получено 28 апреля, 2015.

- ^ Феррилл, Пол (17 сентября 2013 г.). «Bossie Awards 2013: Лучшее программное обеспечение для сетей и безопасности с открытым исходным кодом». InfoWorld. Получено 28 апреля, 2015.

- ^ Гарза, Виктор Р. (29 сентября 2014 г.). «Bossie Awards 2014: Лучшее программное обеспечение для сетей с открытым исходным кодом и безопасности». InfoWorld. Получено 28 апреля, 2015.

- ^ Линн, Самара. "Wireshark 1.2.6". Wireshark 1.2.6 Обзор и рейтинг. Журнал ПК. Получено 20 сентября, 2010.

- ^ «Wireshark - № 1 из 14 лучших снифферов пакетов». Insecure.Org. Получено 12 августа, 2012.

- ^ "Wireshark, проект месяца SourceForge, август 2010 г.". SourceForge. Получено 12 августа, 2012.

- ^ "Пример компиляции диссектора". OmniIDL. Получено 18 апреля, 2013.

- ^ «Настройка USB-захвата». Wireshark вики. Получено 31 декабря, 2011.

- ^ "Журнал CVS для портов / net / ethereal / Attic / Makefile". Openbsd.org. Получено 8 июня, 2010.

- ^ "Wireshark opnet | Протокол управления передачей | Интернет-протоколы". Scribd. Получено 14 января, 2018.

Рекомендации

- Оребо, Анджела; Рамирес, Гилберт; Бил, Джей (14 февраля 2007 г.). Набор инструментов Wireshark и Ethereal Network Protocol Analyzer. Syngress. п. 448. ISBN 978-1-59749-073-3.

- Сандерс, Крис (23 мая 2007 г.). Практический анализ пакетов: использование Wireshark для решения реальных сетевых проблем. Пресс без крахмала. п. 192. ISBN 978-1-59327-149-7.

- Чаппелл, Лаура (31 марта 2010 г.). Wireshark Network Analysis: официальное руководство для сертифицированного сетевого аналитика Wireshark. Институт анализа протокола, DBA «Chappell University». п. 800. ISBN 978-1-893939-99-8.

- Чеок, Рой (1 июля 2014 г.). «Wireshark: Руководство по раскрашиванию моих пакетов». Институт SANS. Цитировать журнал требует

| журнал =(помощь)